startssl.com … ist umsonst … oder ca 60 euro fuer unbegrenzt

MD5 Prüfsumme würde es ja auch tun, oder?

Das wget in der Firmware unterstützt kein https. EOD

… aber: SSL and Certificates in wget [Old OpenWrt Wiki] beschreibt, wie ein „wget mit SSL Unterstützung“ installiert werden kann, für eine dauerhafte Nutzung müsste allerdings die Firmware geändert werden.

Das Problem mit kostenpflichtigen Zertifikaten kann dadurch umgangen werden, dass eine interne Zertifikatsstruktur durch freifunk.net aufgesetzt und betrieben wird. Diese kann dann auch für weitere interne Dienste genutzt werden, eben alles, was durch SSL sicherer gemacht werden kann.

Die Gluon-Firmware checkt bei automatischen Updates die Signatur der heruntergeladenen Firmware-Datei. Da ist also eine authentifizierte HTTPS-Verbindung beim Download nicht unbedingt erforderlich, zumal wget unter busybox diese Funktion nicht unterstützt.

Für den erstmaligen manuellen Download hingegen halte ich HTTPS für eine gute Idee. @CyrusFox, magst Du uns StartSSL holen oder sowas?

Hier in Münster kann man die Images per HTTPS laden. Das Problem ist allerdings, dass das in Gluon integrierte Wget kein https kann.

Daher braucht man Netzintern nochmal einen HTTP-Download-Server.

Man müsste erstmal prüfen, wie viel mehr Platz es im Image braucht, https ins wget einzubauen.

Das Problem mit dem signierten Zertifikat könnte man mit einem selbstsignierten lösen, das schon im Image drin ist. Die könnte wget dann nutzen, wenn es für den Autoupdater das Image herunterlädt. Für Erstinstallationen und Daus ist das natürlich ein weiteres Hindernis.

Meine Frage zielte nicht auf Autoupdate, sondern auf das manuelle Download fürs erste Flaschen oder Ändern.

Also Download auf PC, dann 192.168.1.1, dann Aufspielen.

Das ist für mich ein theoretisches Einfalltor für Böslinge.

.

Das Problem mit HTTPS steht seit Jahren bei @DSchmidtberg auf der Agenda, wir hatten es mal. Dann hatten wir es nicht mehr. Mittlerweile müsste das Jährchen um sein, so dass bei StartSSL was neues besorgt werden kann.

Ja steht noch auf der ToDo mit geringer Priorität. Werde das mal was nach oben schieben.

notiert als Gesprächsthema für Freitag.

In Sichere Firmware-Downloadmöglichkeit - #4 von tillmaas wurde erwähnt, dass es kostenlose Freifunk-Zertifikate vom Förderverein freie Netzwerke gibt: HTTPS für subdomain.freifunk.net – wiki.freifunk.net

Das könnte für Euch auch interessant sein.

Da @DSchmidtberg es Woche für Woche nicht hinbekommt Zertifikate für Domains in seiner Gewalt anzufordern, habe ich mich gestern d’rum gekümmert und welche bestellt. Die Oompa Loompas haben mir versprochen sie mir am Montag auszustellen.

für gl.wupper. - Firmware-Download sind wir gerade dabei, eine https Möglichkeit aufzustellen.

Und wegen der Ersparnis von $5,- für das Cert mach ich keinen Kopfstand irgendwo, das wird kommerziell einfach bestellt. Wenn ich die $5,- / Jahr nicht mehr habe, gebe ich FF auf.

Die signierenden Oompa Loompas waren etwas schneller als sie selbst prophezeit hatten. Die Firmware kann nun verschlüsselt heruntergeladen werden. Von http://firmware.wupper.freifunk-rheinland.net/ aus findet nun eine Weiterleitung auf https://firmware.freifunk-wuppertal.net/wupper/ statt. Bitte passt eure Hyperlinks dementsprechend an, denn ich habe mich nicht getraut für die erstgenannte Domain ein Zertifikat zu verlangen. Ich habe aber nun gemerkt, dass dies ohne Probleme möglich wäre. Entschuldigt die damit verbundenen Unannehmlichkeiten.

ps. „Oompa Loompas“ ist keineswegs abwertend gemeint sondern als Anerkennung an gute und schlecht bezahlte Arbeit.

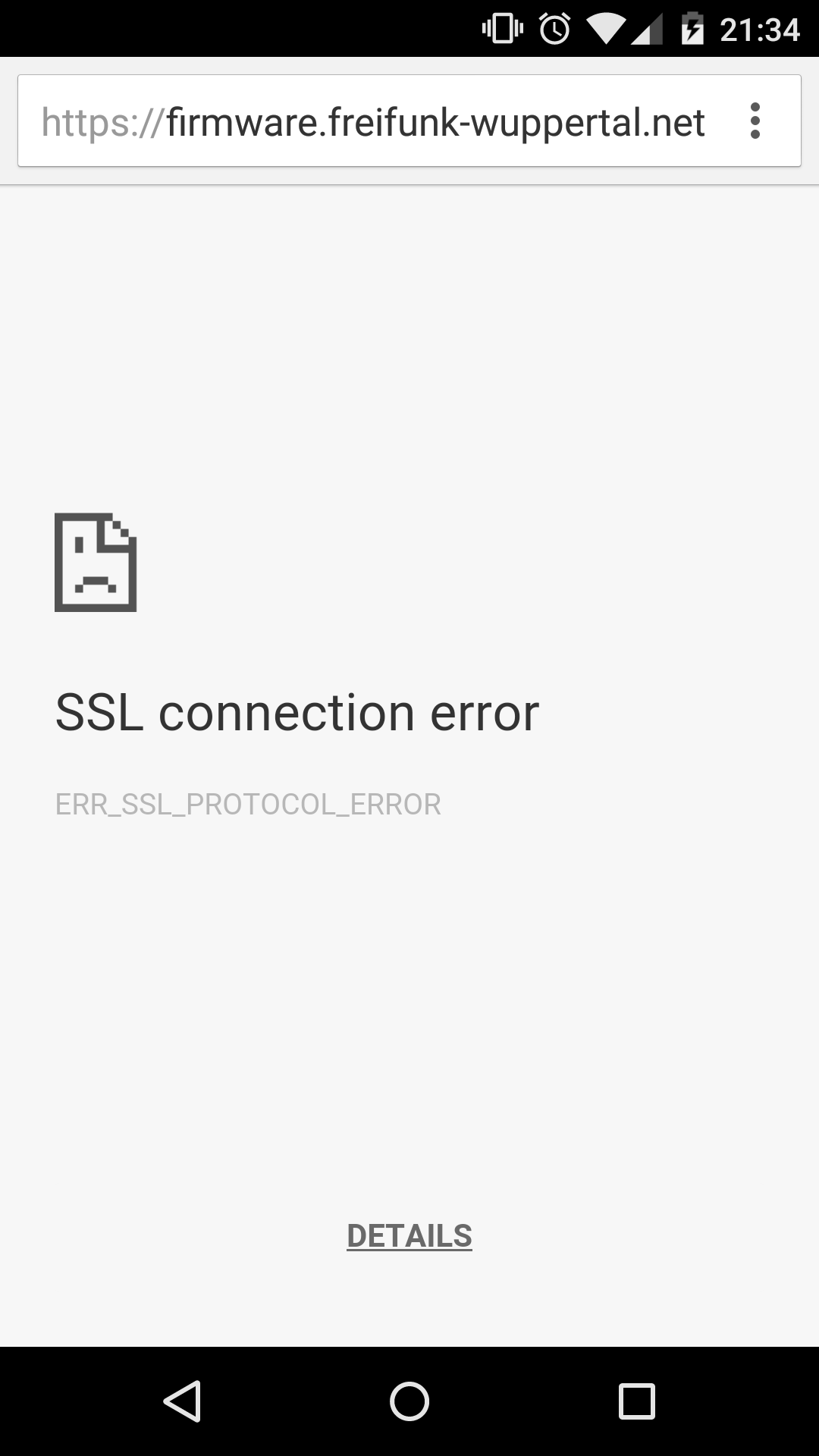

Irgendwas ist da ziemlich kaputt:

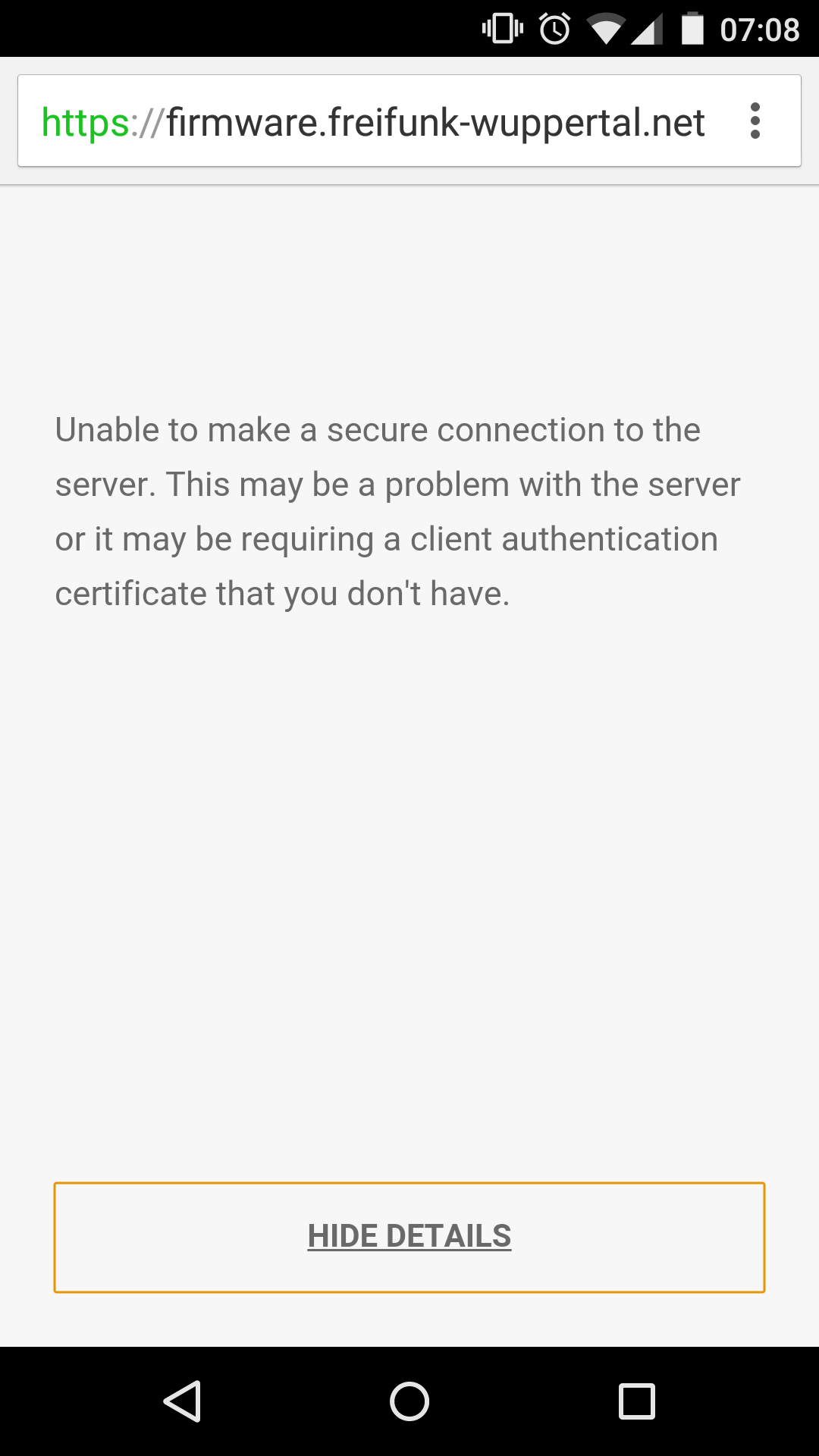

Auch nicht viel hilfreicher:

Dachte eigentlich, das wäre einfach selbstsigniertes oder CACert-Zertifikat, habe aber inzwischen festgestellt, dass es bei jedem zweiten Mal oder so funktioniert. ![]()

Danke für die Meldung, sie ist hilfreicher, als die davor.

Das ist ja alles sehr interessant was da bei Dir schief zu laufen vermag, vor allem weil es mal funktioniert und mal nicht. Bitte versuche es noch mal, ich habe das Zertifikat um das StartSSL-Stammzertifikat erweitert (was man eigentlich nicht macht). Wenn das nicht klappt dann unterstützt dein System TLS 1.2 nicht und gehört erneuert. Ich sehe bei mir keine Probleme mit Lollipop, wobei es bei mir kein Original-ROM sondern CyanogenMod ist.

Momentan geht es. Keine Ahnung, ob das an Deiner Änderung liegt oder nicht.

Hatte zwischenzeitlich den Verdacht, dass es an IPv6 vs. IPv4 liegt. Probiere heute abend nochmal, ob es mit v6 noch Probleme macht.

Bei Chrome 42 auf Android 5.1 sehe ich nix, was erneuert werden könnte. ![]()

Edit: Zuhause am IPv6-Unitymedia-Anschluss immer noch der gleiche Fehler wie gestern und heute morgen. …

Komisch, ich habe hier auf https://firmware.freifunk-wuppertal.net/ kein StartSSL sondern eine chinesische CA namens WoSign CA Limited, Common Name: „CA 沃通免费SSL证书 G2“

Fingerprints des Keys:

SHA-256: 9B:24:1E:21:CF:3F:66:8B:4C:09:4D:FC:FA:EF:E6:3B:95:62:49:C9:9F:C6:C1:B0:FA:2E:1C:48:EE:77:E1:EA

SHA-1: 37:E4:EC:BE:7B:3F:42:30:F6:30:FE:BF:11:36:3E:8F:99:87:84:36

Edit: Ist aber auch signiert von StartCom, die wird nur nicht aufgeführt, weil diese Sub-CA allein schon von Firefox getrustet wird, alles ok also

Mit IPv4 sieht ja soweit alles OK aus:

openssl s_client -CAfile /etc/ssl/certs/ca-certificates.crt -connect firmware.freifunk-wuppertal.net:443 -showcerts

Aber mit IPv6 wird es komisch:

gnutls-cli --print-cert -V --x509cafile /etc/ssl/certs/ca-certificates.crt -p 443 firmware.freifunk-wuppertal.net

Processed 174 CA certificate(s).

Resolving 'firmware.freifunk-wuppertal.net'...

Connecting to '2001:41d0:c:95c::189:443'...

*** Fatal error: An unexpected TLS packet was received.

*** Handshake has failed

GnuTLS error: An unexpected TLS packet was received.

Sehr merkwürdig…