Es haben sich noch zwei Fragen ergeben:

1 Frage:

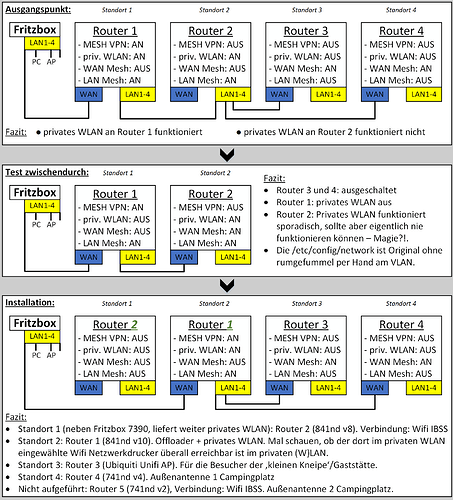

Ich habe bei der Topologie scheinbar noch etwas nicht ganz verstanden. Es besteht wohl kein Problem, denn Speedtest vor Ort laufen gut. Aber ich war gerade verwundert, warum ich an einigen Router bestimmte Adressen nicht anpingbar sind oder wget ovh.net nicht erreichen kann.

Ausgehend von @adorfer sein 1 Zeilen Speedtest Bespiel hier im Forum, wollte ich das jetzt bei allen Routern in der Wolke mal ausführen, nicht nur am VPN Offloader.

Ergebnis: Funktioniert nur am Offloader. Bei ein paar Ping Tests dann das gleiches Bild. ping www.google.de funktioniert auf jeder SSH Konsole. ping 8.8.8.8 funktoniert nur auf der Offloader SSH Konsole. ping ovh.net funktoniert nirgendswo, Name wird aber aufgelöst. Ist wohl normal so?!

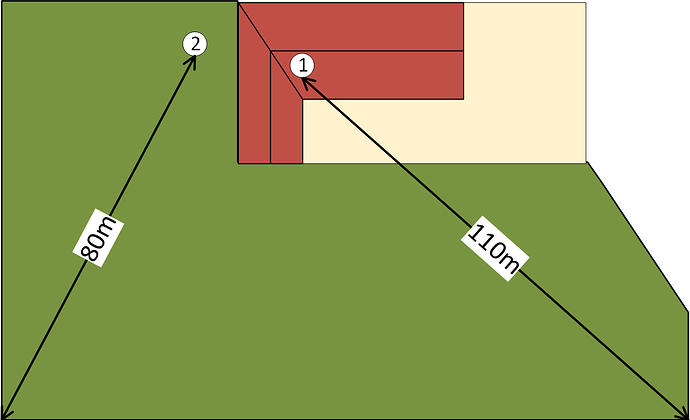

Frage 2: ich muss noch eine Außenantenne ersetzten. Dazu ein grobes Bild des Außenareals:

Standort 1 ist die Freifunk Außenantenne. Mit dem Standort war ich all die Jahre nie wirklich glücklich. Mit 8-9m viel zu hoch und dann noch teilweise von der Satellitenschüssel verdeckt. Und dann ist in einer Richtung noch 1-2m Dachspitze im Weg, so dass es eine tote Ecke auf dem Areal gab.

Installiert ist dort eine Standard Omni Engenius 8dBi rev2, abzüglich Kabel 2,5dB am 741nd v4. Die Antenne wurde damals ausgewählt, da sie laut Hersteller einen besonders großen vertikalen Öffnungswinkel von 60° aufweist, also 30° nach unten. Mit einer anderen Antenne als einer Omni bin ich am Standort auch aus optischen Gründen nicht durchgekommen.

Standort 2 war ehemals nur ein Empfänger für das private WLAN. Installiert ist eine Lancom AirLancer Extender O-70, 8,5dBi, mit dem Standard 6m Kabel ULA168, ~4db Abzug, Öffnungswinkel H 70°/ V 70°, 741nd v2.

Am Standort 2 ist jetzt auch Freifunk installiert zum Ausleuchten des toten Winkels. Hoffnungen, dass eventuell die AirLancer durch drehen doch von der Rückseite genug WLAN abbekommt zum Weiterverbreiten, haben sich nicht bestätigt.

Die AirLancer muss also in den Ruhestand versetzt werden und ein Rundstrahler daher.

Schaue ich mir die Nachbarknoten für Standort 2 an, so ist Standort 2 momentan per Wifi über Standort 1 angebunden, etwa -70dBm. Es tauchen auch zwei Indoor Router auf, einmal mit -87dBm Anbindung und meist verbunden, einmal mit -91dBm Anbindung und Verbindung steht und fällt schnell.

Der stabile Verbindungsweg ins Netz für Standort 2 muss also über die andere Außenantenne Standort 1 gehen.

Ich überlege nun, ob ich am Standort 2 die EnGenius anbringeund für den hohen Standort 1 doch eine andere Antenne aussuche. Nur sollten die Herstellerangaben für die EnGenius von 60° vertikal, also 30° nach unten stimmen, dann finde ich nicht wirklich besser geeigneten Ersatz.

Ich hatte halt gedacht, mal für den 8-9m Standort die Omni Interline IH-G0607-F2456-V, 2,4GHz, 6dBi, 30°V zu besorgen und hoffen, dass die schneller gen Boden ausleuchtet. Wenn die 60° der EnGenius doch gestimmt haben, dann wäre die dort oben natürlich weiterhin deutlich besser. Blöde wäre dann, dass die Interline dann am Standort 2 installiert werden müsste und dann vom Kabel schon 4db Abzug von den 6dBm kommen würden. Dann wäre die Interline am Standort 1 vielleicht richtig, aber schlechter, also die EnGenius, am Standort 2 aber vielleicht zu schwach.

Ich hatte für Standort 1 ansonsten auch mal über eine Sektorantenne nachgedacht. Die sehen dann zum Teil auch noch sehr einer Omni ähnlich. Aber ide Modelle mit 180° H müssen dann gleich um die 12-15dBm haben, so dass die vertikale Ausleitung zu schlecht ist. Die sind wohl eher für 2m Bodenhöhe oder sehr viel Tilde.

Kennt ihr da aus der Praxis noch interessante Antenne, die man in den 3 Standardshops so nicht sofort zum Kaufen sieht?