Bitte nicht alles durcheinander bringen!

Doof ist es für den User der da falsch geflasht oder gebastelt hat, denn alles was über seinen Router direkt rausgeht, geht dann erstmal zu seinen Lasten.

Die anderen Teilnehmer im Netz sind davon, wenn überhaupt, dann nur durch schlechte Performance betroffen, wenn der Weg über einen Client Router raus geht - geniessen aber dennoch alle Vorteile einer „verschleierten“ Verbindung.

Wenn man sich als Endanwender an simpelste Dinge hält, kann aber auch nichts passieren.

- neue Router immer mit Factory flashen, um sie nicht zu bricken

- gebrauchte Router nur innerhalb der selben Community/Domäne mit einfachem sysupgrade flashen, noch besser mittels Festlegung des Branch und autoupdater

- gebrauchte Router aus unbekannter Herkunft oder beim bewussten Wechsel in ein anderes Netz immer mit sysupgrade -n flashen

Wer sich nicht dran hält, bastelt oder fremde Firmware nutzt muss sich des Risikos bewusst sein und kann dann entsprechend negative Konsequenzen auslösen.

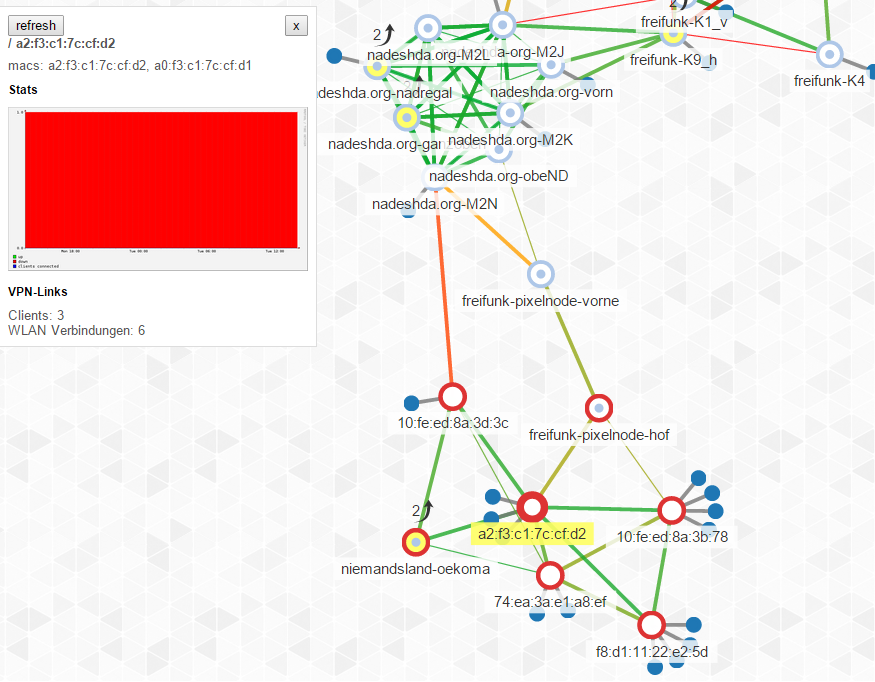

Ist in unserem Fall ein wenig anders, aber durchaus machbar. Beobachtet werden muss der Output von batctl gwl, aus dem sehr leicht abzuleiten ist, ob ein fremdes Gateway im Netz ist.

Problematisch ist derzeit das Aussperren, da wir aktuell noch keinen brauchbaren Weg gefunden haben Router auszusperren die per Wlan verbunden sind, ohne der gesamten lokalen Wolke den fastd Zugang zu sperren - das genau ist auch das Problem an dieser Niemandsland Geschichte, wo die Probleme zuletzt herkamen und scheinbar wieder herstammen…könnte man aktuell nur komplett vom Netz nehmen…

Auch wenn es manchmal so wirkt, als würde sich niemand kümmern, so ist es (wie bspw. in diesem Fall) häufig so das im Hintergrund nach Lösungen gesucht wird die machbar wären.

Und wie gesagt, das ist in einer komplexen Wolke wie Niemandsland nicht ganz so trivial wie man vermuten könnte, ohne das Netz down zu nehmen, aber das will natürlich niemand…