Da es das wohl nicht schon fertig gibt:

Alle Angaben ohne Gewähr. Übernahme in Wiki/Webseite/was auch immer plus Verbesserungen sind nicht nur erlaubt, sondern sogar erwünscht. Ich bin technisch nicht allzu fit, also berichtigt mich. Beitrag darf auch angepinnt oder als Wiki geflaggt werden.

1.Wozu das Ganze?

Grade bei größeren, vielen kleinen oder unzugänglichen Installationen kann es hilfreich sein aus der Ferne Zugriff auf den Knoten zu haben. Vielleicht klemmt mal ein Autoupdate oder die Koordinaten/der Name/… sollen geändert werden. Man kann dazu ein Passwort setzen, allerdings ist ein SSH-Key weit sicherer. Da man sich vom Knoten aus auch Zugang zum vorgelagerten Netzwerk verschaffen kann, ist Sicherheit oberste Priorität. Dies gilt im privaten, aber erst recht im geschäftlichen Bereich.

Daher ist es Pflicht den Besitzer des vorgelagerten Netzwerks darüber aufzuklären, dass ihr Zugriff auf den Knoten habt und was das bedeutet!

2.Was wird benötigt?

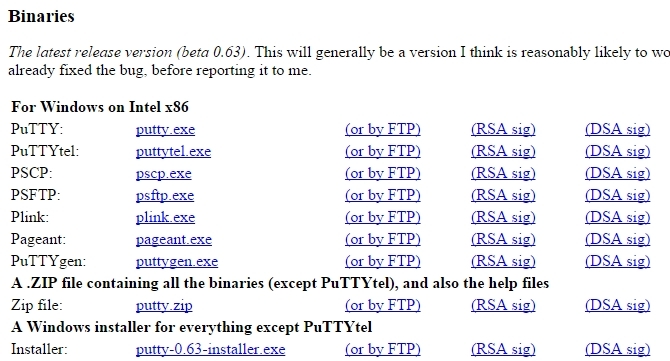

Ein Router im Config-Mode und PuTTY. Auf der Internetseite von PuTTY findet ihr verschiedene Programme zum Download. Um einen SSH-Key zu erstellen, benötigt man PuTTYgen. Um zu einem Knoten zu verbinden, benötigt man PuTTY. Alternativ gibt es alle Installer als Zip und einen Installer mit allen Programmen bis auf PuTTYtel.

3.Den Key erstellen

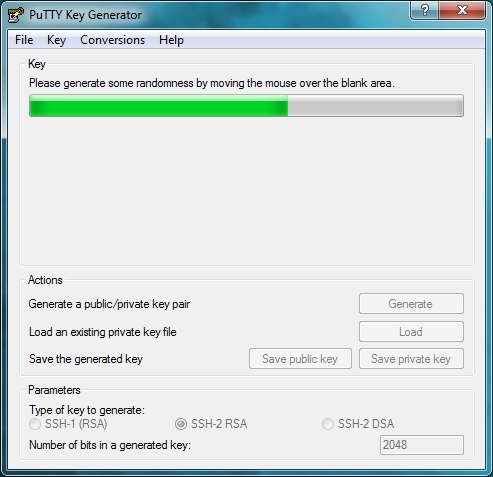

Um ein Schlüsselpaar zu erzeugen, öffnet PuTTYgen und klickt auf „Generate“. Das Programm benötigt nun etwas Zufall um den Key zu erstellen, dazu bewegt ihr eure Maus über die freie graue Fläche. Ihr seht den Fortschritt am Balken darüber.

Sind die Keys erzeugt, tragt ihr bei „Key comment“ einen Namen für den Key ein, z.B. Key-Freifunk-01. Mit den beiden Feldern darunter könnt ihr ein Passwort setzen. Dies ist optional, aber wird dringend empfohlen. Zum Schluss klickt ihr auf „Save public key“ und auf „Save private key“, wobei ihr in den jeweiligen Dateinamen public bzw. private verwenden solltet. Nun kopiert ihr noch den Key aus dem grauen Feld.

4.Den Key eintragen

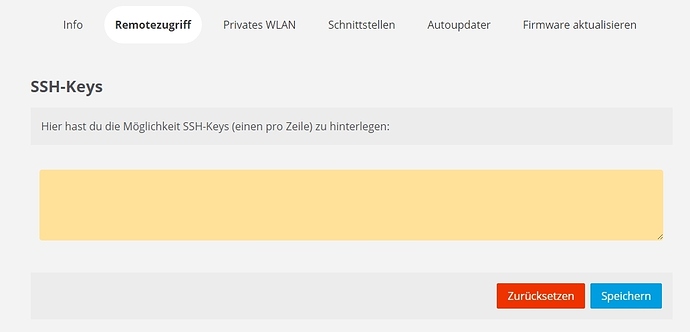

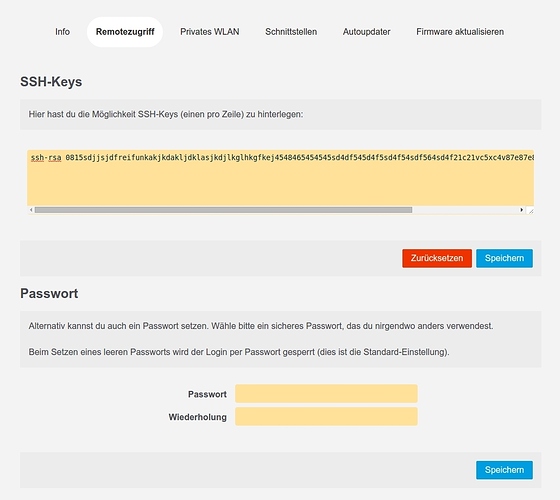

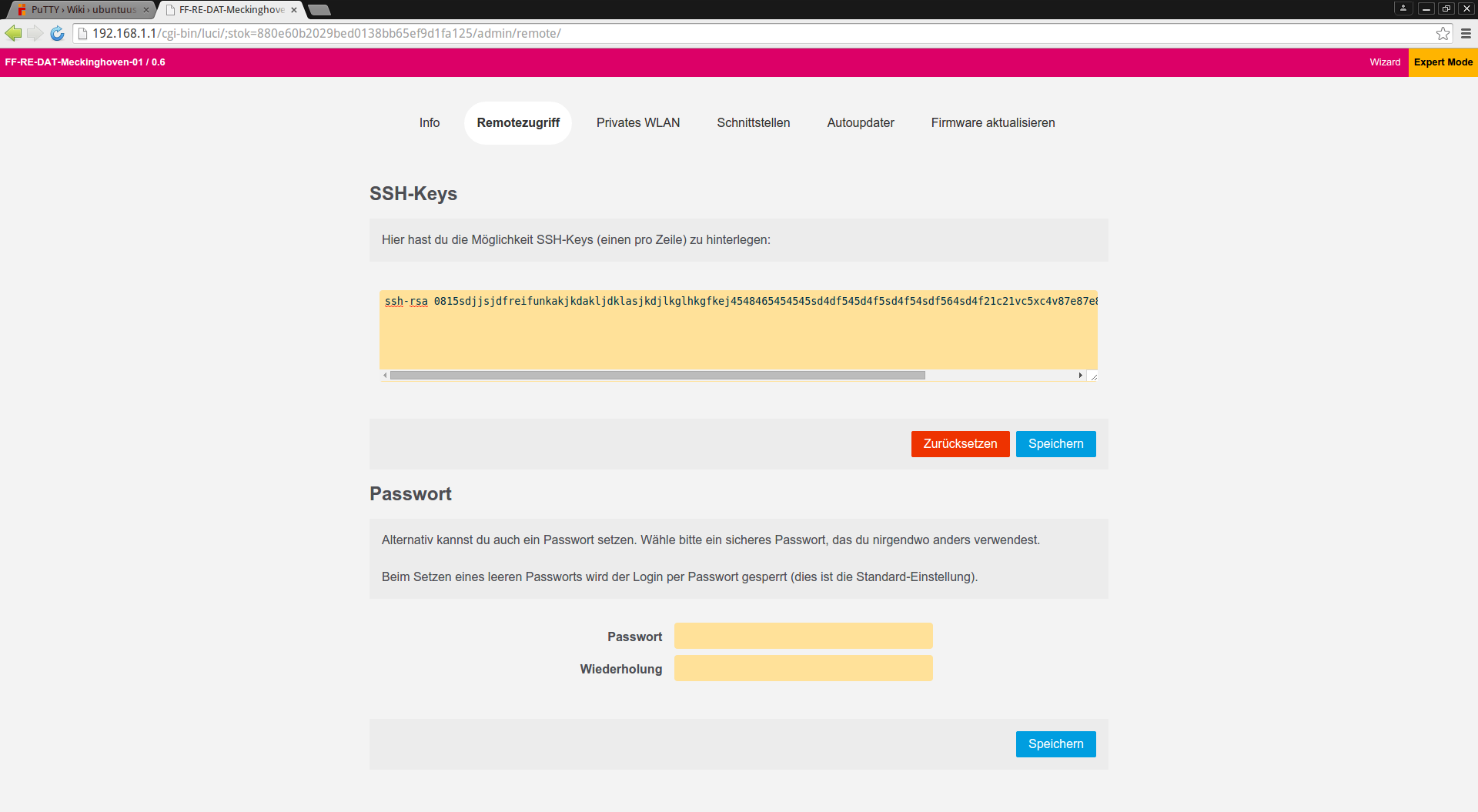

Nun müsst ihr den public Key in den Config-Mode eures Knotens eintragen. Dazu wechselt ihr in den Experten-Modus (oben rechts) und geht dort auf „Remotezugriff“.

In das Feld tragt ihr den public Key ein, den ihr grade kopiert habt oder ihr tragt den Key aus der Datei ein, die ihr eben gespeichert habt. Ihr könnt sie einfach mit dem Editor öffnen, wobei der Key auf mehrere Zeilen verteilt ist. Solltet ihr den Key aus dem Generator kopiert haben, müsst ihr nur den letzten Teil „rsa-key-DATUM“ löschen. Falls ihr den Key aus der Datei kopiert, interessiert den Knoten dabei nur der Teil nach dem Comment bis zum „----“, also die lange Kombination aus Buchstaben und Zahlen. Der Key muss in einer Zeile stehen, davor "ssh-rsa " (ssh-rsa AaBbCcDdEe…). Jetzt klickt ihr noch auf „Speichern“ und versetzt euren Knoten wieder in den Normalzustand.

Falls ihr vorher schon ein normales Passwort gesetzt habt, solltet ihr die beiden Passwort-Felder leeren, damit ihr euch nur noch mit dem Key anmelden könnt.

5.Testen ob es funktioniert (optional)

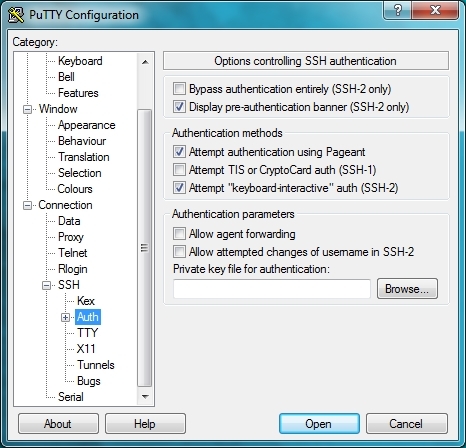

Öffnet PuTTY und klickt unter Connection > SSH > Auth auf „Browse“. Dort sucht ihr euren private Key und wählt ihn aus.

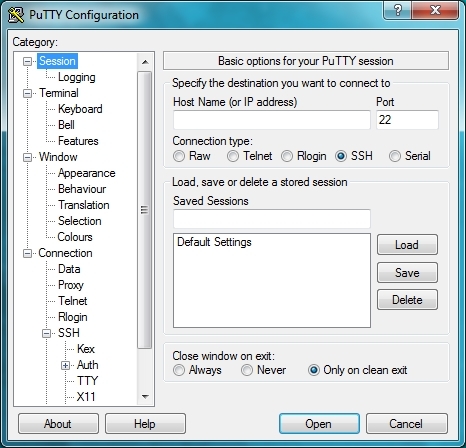

Nun geht ihr zurück zu Session und tragt die IP eures Knotens in das Feld Host Name (or IP Address) ein. Solltet ihr die nicht haben, guckt z.B. in eurer lokalen ALFRED-Liste. In das Feld unter Saved Sessions tragt ihr einen Namen (z.B. den Knotennamen) für die Verbindung ein und klickt auf „Save“. Das hat den Vorteil, dass ihr in Zukunft nur noch die Session auswählen und auf „Load“ klicken müsst.

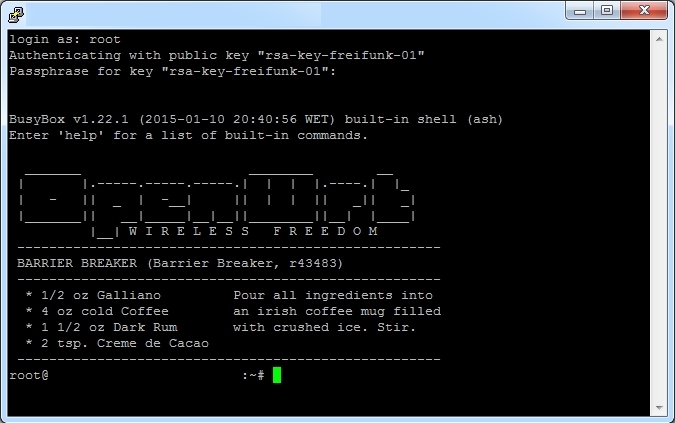

Nun klickt ihr auf „Open“, beim ersten Login sollte eine Warnmeldung erscheinen, die ihr mit „Ja“ beantwortet. Danach fragt euch der Knoten nach einem Namen (login in as:) dort tragt ihr root ein und bestätigt mit Enter. Wenn ihr alles richtig gemacht habt, müsst ihr nur noch das Passwort eingeben, welches ihr am Anfang in PuTTYgen vergeben habt und ihr seid auf eurem Knoten eingeloggt.

Ab hier wird es gefährlich! Falls ihr noch nie mit SSH zu tun hattet und euch nicht halbwegs mit der Konsole auskennt, tippt exit ein und bestätigt mit Enter. Lest euch erst in die Befehle und Möglichkeiten ein bevor ihr euren Knoten versehentlich unbenutzbar macht.